Jailbreak iOS 9.3.3 : Luca Todesco résout le problème de certificat

Pierre Domenach

Pierre Domenach- Il y a 10 ans (Màj il y a 7 ans)

- 💬 17

![]() Si votre iPhone est jailbreaké sous iOS 9.3.3, vous n'êtes pas sans savoir que l'outil proposé par Pangu propose un jailbreak qui n'est pas permanent.

Si votre iPhone est jailbreaké sous iOS 9.3.3, vous n'êtes pas sans savoir que l'outil proposé par Pangu propose un jailbreak qui n'est pas permanent.

L'app qui permet de rejailbreaker votre appareil dépend d'un certificat qui limite sa durée de vie à 7 jours (ou 1 an pour les développeurs payants / installation chinoise PP) sauf à ce que vous fassiez partie des chanceux qui ont pu la télécharger sur l'App Store.

Luca Todesco, qui a récemment fait parler de lui pour son jailbreak d'iOS 10 et de l'iPhone 7 en un temps record et qui travaille actuellement sur un outil de jailbreak pour iOS 10 nommé yaluX, a décidé de se saisir de ce problème récurrent de certificat en le réglant une bonne fois pour toute !

So I’ve decided to solve the iOS 9.3.3 jailbreak certificate issue once and for all.

— qwertyoruiop (@qwertyoruiopz) 7 décembre 2016

Un outil public

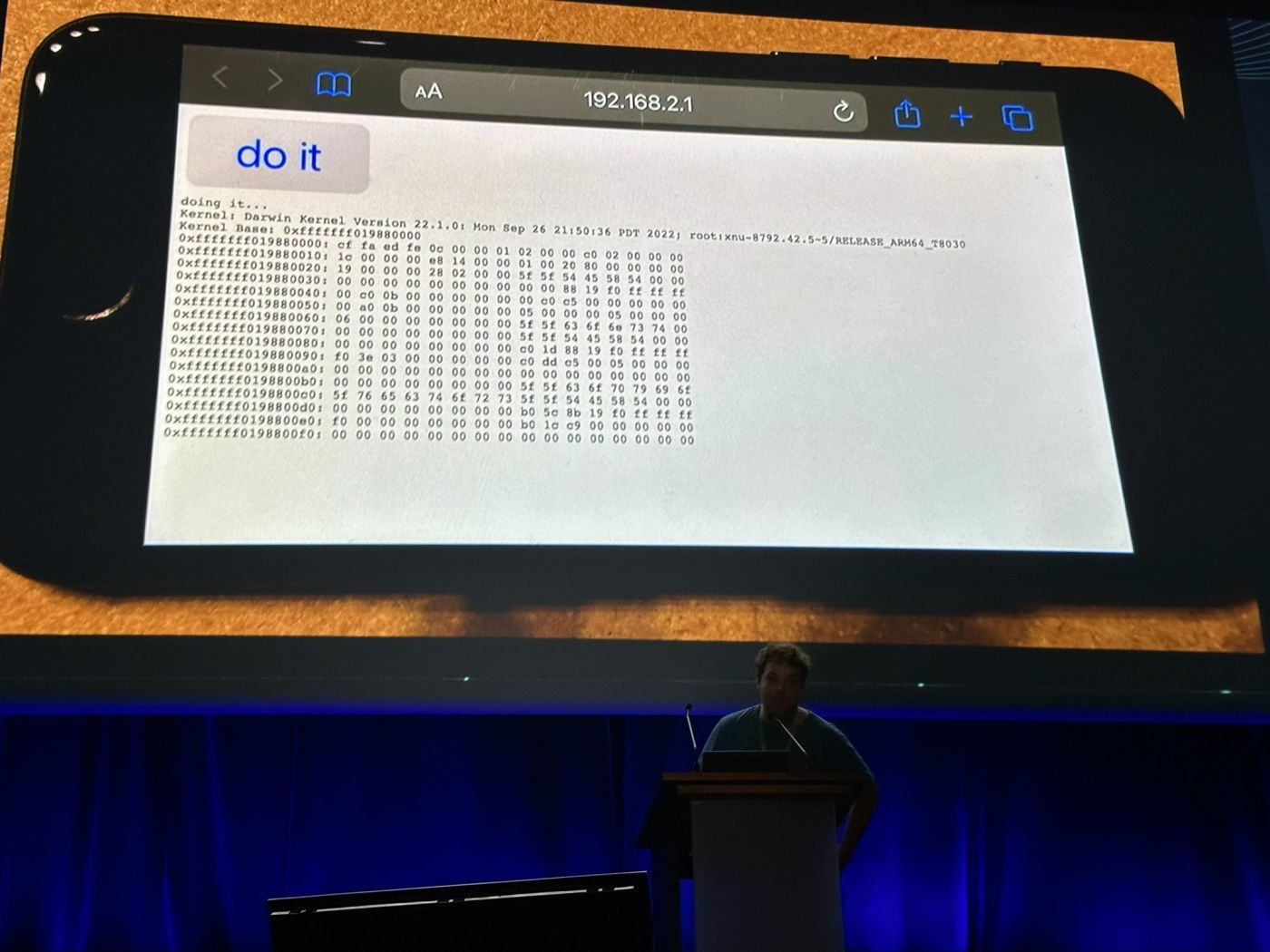

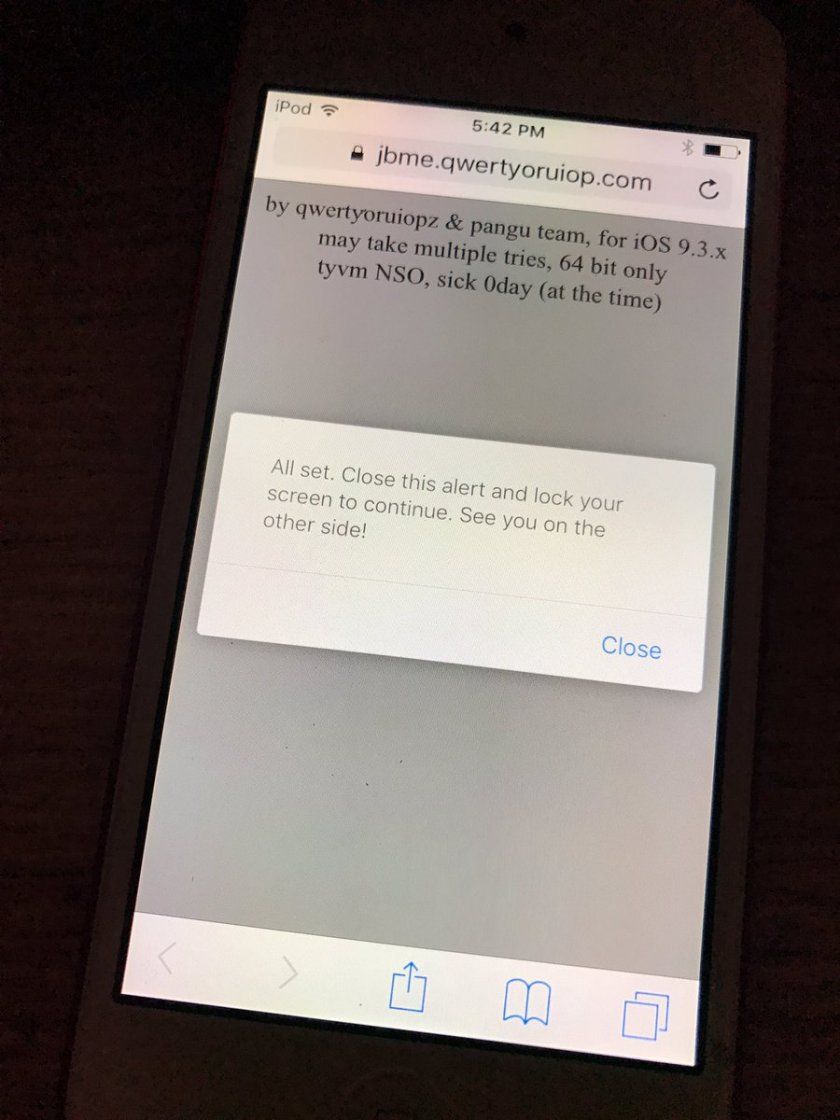

Ainsi il annonce la publication d'un outil webkit qui permet de relancer simplement le jailbreak Pangu pour iOS 9.3.3 sans avoir à ce soucier de cet épineux problème de certificat. Rendez-vous sur cette adresse URL dans Safari mobile pour tester la bêta : jbme.qwertyoruiop.com.

https://t.co/LzF95HAUKj < 9.3.3 jailbreakme beta. must run from mobilesafari, no webclip

— qwertyoruiop (@qwertyoruiopz) 7 décembre 2016

Un travail d'équipe

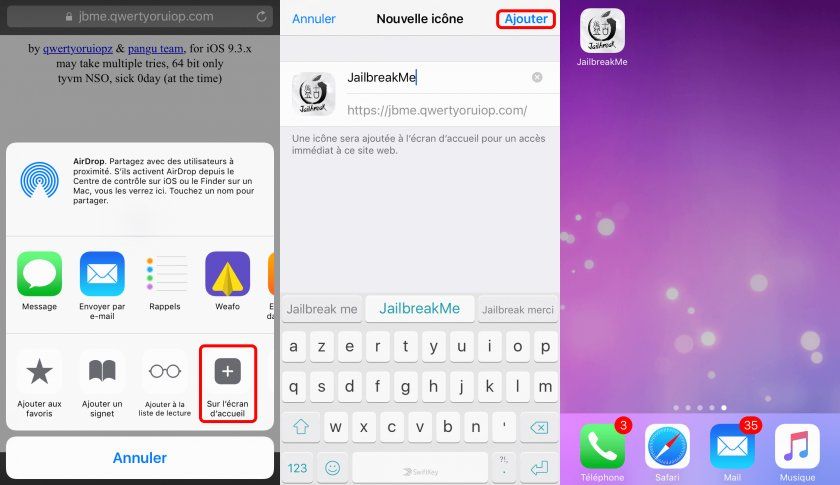

Cet outil de jailbreak porte également la marque de la Team Pangu : suite à une petite mise à jour, le code du Respring a été modifié pour utiliser une version Pangu (qu'il considère comme moins fiable, mais plus épurée) qui permet de mettre en cache l'application Web HTML5 (pour une utilisation hors ligne en créant un raccourci sur l'écran d'accueil, voir ci-dessus).

Par ailleurs, cette utilisation de code Pangu révèle une collaboration directe avec l'équipe chinoise derrière son accès direct à une nouvelle version du SDK de Pangu9.3.3. Grâce à ce SDK, l'équivalent d'un patch « tfp0 » est activé (appelé aussi « host_get_special_port »), offrant par exemple la possibilité de récupéré les blobs nécessaires à un downgrade ultérieur vers une version qui n'est plus signée.

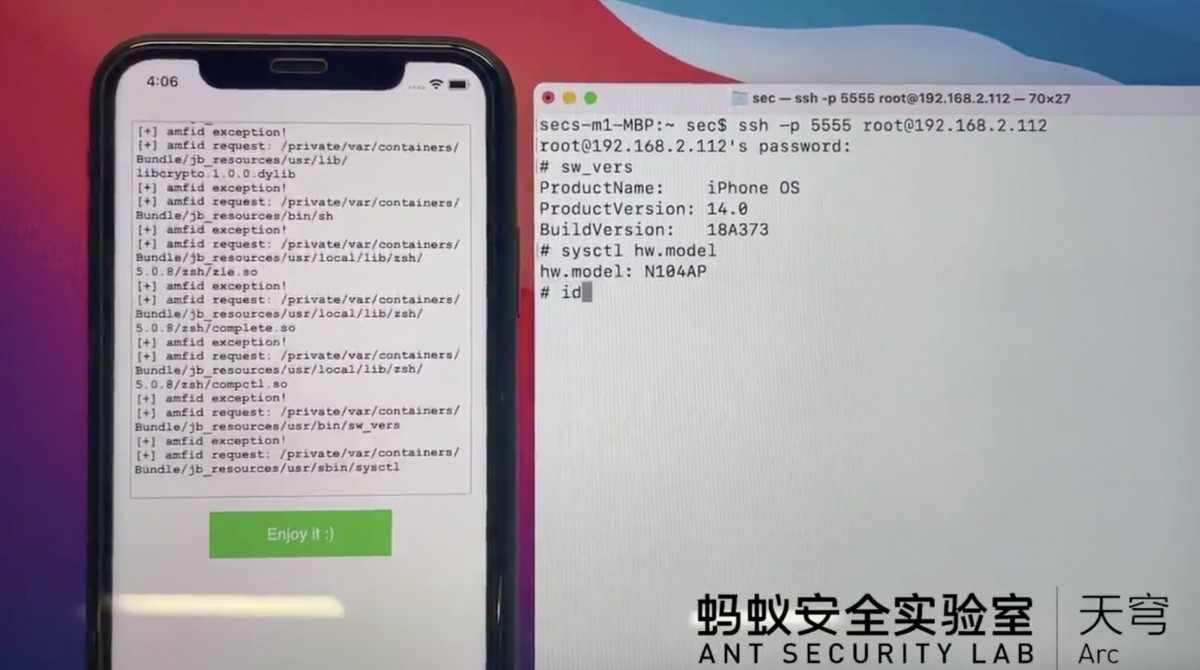

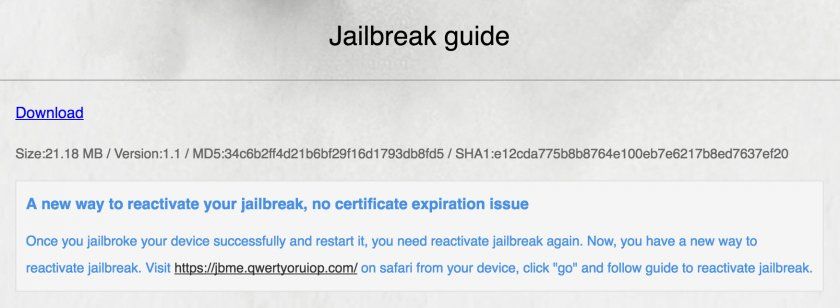

Enfin, la Team Pangu mentionne clairement ce nouvel outil sur son site officiel comme la nouvelle méthode de prédilection pour la réactivation du jailbreak sous iOS 9.2 à 9.3.3 (voire même 9.3.4 ?).

L'outil encore en phase de test fonctionnerait déjà à merveille selon les premiers retours. De quoi tordre le cou aux préjugés sur Luca Todesco qui a pu précédemment cristalliser la haine de nombreux membres de la communauté jailbreak. De quoi espérer une release publique de yaluX ?

I can confirm this works 100%! Finally @qwertyoruiopz releases something! Congratulations man!

— TheJailbreakBusters (@jailbreakbuster) 7 décembre 2016

[MÀJ] Désormais la manip' ne fonctionne plus seulement sur Safari mobile, mais aussi sur les autres navigateurs mobiles. Par ailleurs l'URL et le nom de domaine pour accéder à l'outil ont changé, passent en https, et une icône spéciale a été ajoutée pour celles et ceux qui souhaitent conserver un raccourci sur leur écran d'accueil.

-> De cette manière l'outil est utilisable même hors ligne ! Plus jamais de problème de certificat !

Merci Pégase

Le hacker s'est servi d'un des exploits 0-day (CVE-2016-4657) qui composait le trident du fameux spyware Pégase (vendu à des agences gouvernementales par une entreprise assez mystérieuse) qui jailbreake furtivement les iPhone à travers un simple lien envoyé par mail ou par message pour y installer des malwares.

Apple avait spécialement sorti les mises à jour iOS 9.3.5, OSX 10.11.16, OSX 10.10.5 pour lui barrer la route. Pour plus de détails vous pouvez consulter ce document édité par les experts de Lookout, crédité publiquement par Apple pour la découverte de ces vulnérabilités.

@tblodt yes

— qwertyoruiop (@qwertyoruiopz) 7 décembre 2016

Vidéo de démonstration

Pas de jailbreak pour iOS 10.2 ?

Nous vous rappelons que le jeune développeur italien a déconseillé à celles et ceux qui souhaiteraient jailbreaker leur iPhone sous iOS 10 de ne pas se mettre à jour vers la version 10.2 qui corrigerait d'importantes failles de sécurité exploitées par yaluX.

note that 10.2 kills many bugs, staying on 10.1.1 is a wise choice

— qwertyoruiop (@qwertyoruiopz) 3 décembre 2016

Jailbreak iOS 10.3 : Luca Todesco a quitté le navire

Jailbreak iOS 10.3 : Luca Todesco a quitté le navire